[Test] GL.iNet Comet PoE (GL-RM1PE) Le KVM IP qui m'a sauvé d'une catastrophe

Le GL.iNet Comet PoE, c'est l'accès BIOS, clavier et écran à distance sur n'importe quelle machine sans IPMI. Test et retour d'expérience après quelques semaines.

![[Test] GL.iNet Comet PoE (GL-RM1PE)

Le KVM IP qui m'a sauvé d'une catastrophe](/content/images/size/w2000/2026/03/photo_2026-03-16_21-37-16.jpg)

Dimanche soir, 23h30. Dans un élan de motivation probablement trop tardif, je décide d'activer les règles de firewall sur mon serveur Proxmox. L'idée est simple : restreindre les accès, fermer les ports inutiles, bref, faire du travail d'administrateur consciencieux.

Résultat : j'ai commis l'une des erreurs classiques de l'admin pressé. J'applique une règle restrictive sur l'interface réseau principale. Plus aucun accès. Ni SSH, ni interface web Proxmox, ni rien. Le serveur tourne toujours, les VM et LXC continuent de répondre au ping, heureusement, le firewall n'était pas activé dessus. L'erreur ? Une simple inversion entre port source et port de destination.

Le serveur est dans un rack à 2 m du sol, à 10 mètres de moi. Mais à minuit, brancher un clavier et un écran qui pend pour corriger une règle de firewall stupide, c'est compliqué, pas propre, démoralisant. Et si le serveur avait été dans une cave ou chez un ami ? La galère aurait été totale. Voici ce que ça donnait concrètement :

J'aurais pu avoir un IPMI (interface de gestion matérielle à distance permettant de contrôler un serveur sans écran ni clavier) comme sur les serveurs de datacenter au travail, mais mon matériel de homelab n'en dispose pas. Ce soir-là, j'ai enfin commandé un KVM (Kernel-based Virtual Machine), le GL.iNet Comet PoE (GL-RM1PE), et franchement, je ne regrette pas une seconde son achat.

C'est quoi exactement un KVM IP ?

Avant d'aller plus loin, un petit rappel pour ceux qui ne sont pas familiers avec le concept. KVM signifie Keyboard, Video, Mouse. Un KVM traditionnel est un boîtier qui permet de contrôler plusieurs machines avec un seul clavier/écran/souris. Un KVM over IP, c'est la même idée, mais accessible à distance via le réseau et, dans le cas du GL-RM1PE, via une page web.

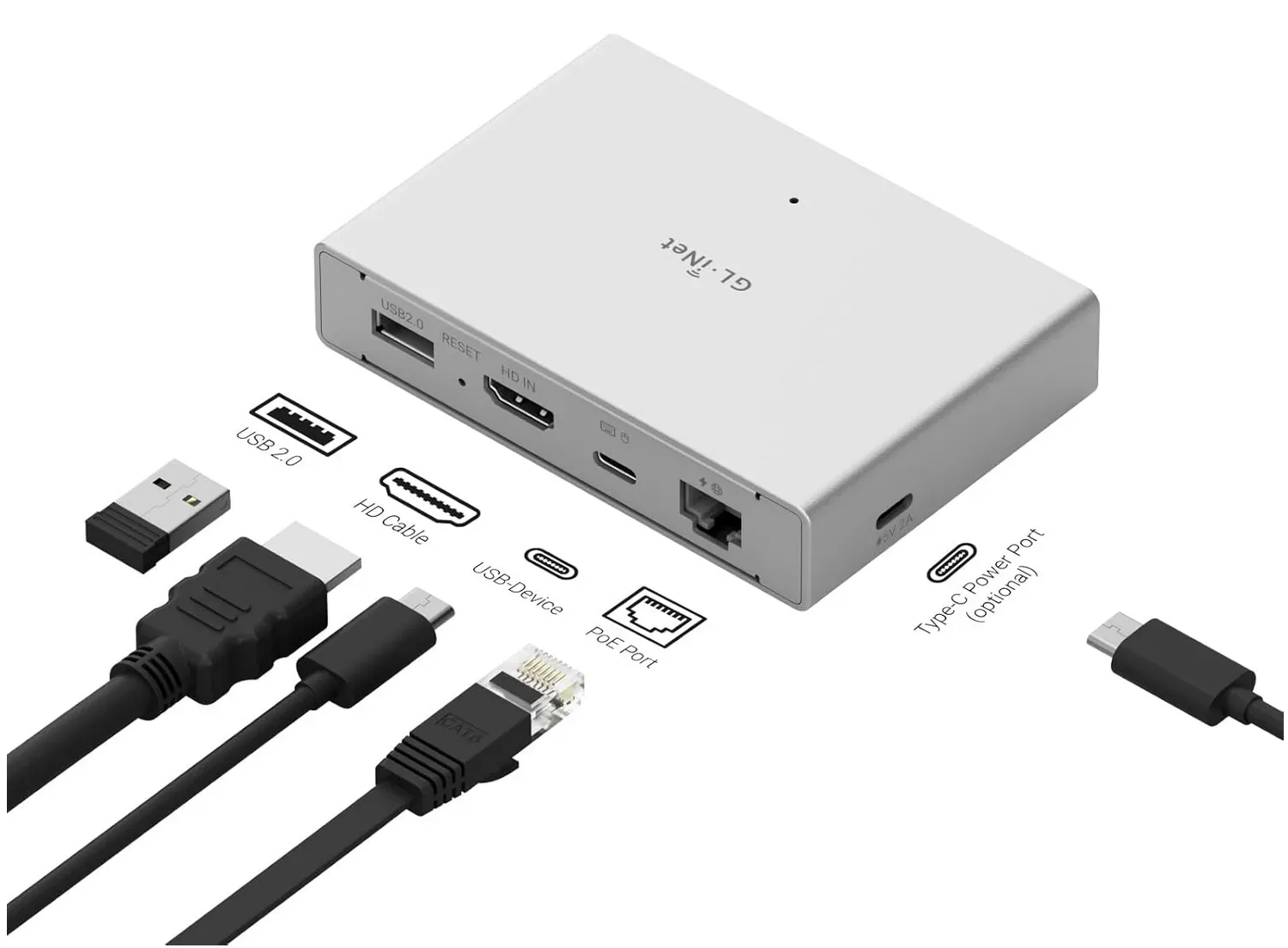

Concrètement, le boîtier se branche entre votre PC/serveur et le réseau :

- Un câble HDMI capte le flux vidéo de la machine cible

- Un câble USB émule le clavier et la souris

- Un câble Ethernet connecte le KVM au réseau (et l'alimente en PoE dans mon cas, ou via une alimentation USB classique).

Depuis n'importe quel navigateur web ou l'application GLKVM, vous voyez l'écran de la machine distante et vous pouvez interagir avec elle comme si vous étiez physiquement devant. Et surtout, ça fonctionne avant le démarrage de l'OS : vous accédez au BIOS, au grub, à la console de récupération… Bref, c'est l'accès ultime pour le dépannage.

GL.iNet décline son KVM IP Comet en trois versions selon les besoins : du modèle compact au modèle Pro avec écran tactile. Le GL-RM1PE se situe entre les deux et intègre une alimentation PoE native. Voici un comparatif :

| Comet GL-RM1 · ~90 € | ⭐ Comet PoE GL-RM1PE · ~120 € | Comet Pro GL-RM10 · ~120 € | |

|---|---|---|---|

| Alimentation | USB-C 5V/2A | ✅ PoE natif + USB-C 5V/2A + PD | USB-C 5V/2A + PD |

| CPU | Cortex-A7 Quad | Cortex-A53 Quad @ 1,6 GHz | Cortex-A53 Quad @ 1,6 GHz |

| Stockage eMMC | 8 Go | 32 Go | 32 Go |

| Connectivité | Ethernet Gigabit | Ethernet Gigabit | Ethernet Gigabit + Wi-Fi 6 |

| HDMI passthrough | ❌ | ❌ | ✅ |

| Écran tactile | ❌ | ❌ | ✅ 2,22 pouces |

Sur le plan logiciel, aucune différence entre les trois : tous supportent la 4K@30fps avec une latence d'environ 45ms en local, intègrent Tailscale et ZeroTier, et permettent l'accès BIOS et le montage d'ISO virtuels.

Quel modèle choisir ?

- Budget serré → GL-RM1

- Rack avec switch PoE / homelab avancé → GL-RM1PE (mon choix)

- HDMI passthrough / Wi-Fi / écran tactile → GL-RM10

Le GL-RM1PE est livré avec l'essentiel : câble HDMI, câble Ethernet, deux câbles USB (USB-A vers USB-C et USB-C vers USB-C), et un guide de démarrage rapide.

Installation

La mise en place est simple. Voici les étapes et branchements de base à observer :

- Brancher le câble HDMI sur la sortie vidéo de votre serveur

- Brancher le câble USB-C sur un port USB du serveur (émulation clavier/souris)

- Brancher le câble Ethernet sur votre switch PoE → le boîtier s'alimente et démarre

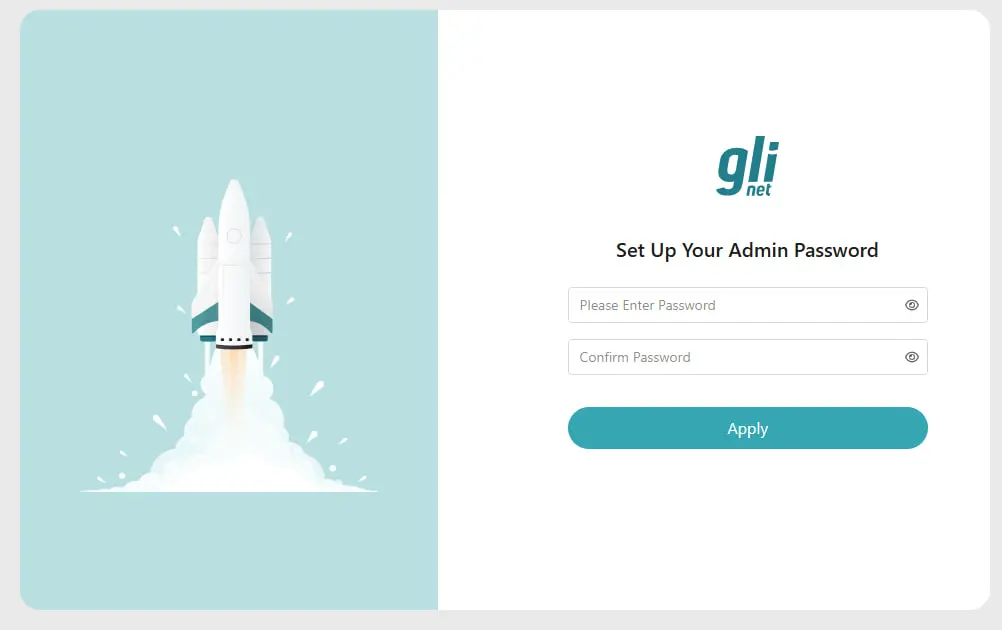

- Accéder à

glkvm.localdepuis un navigateur sur le même réseau - Définir le mot de passe administrateur

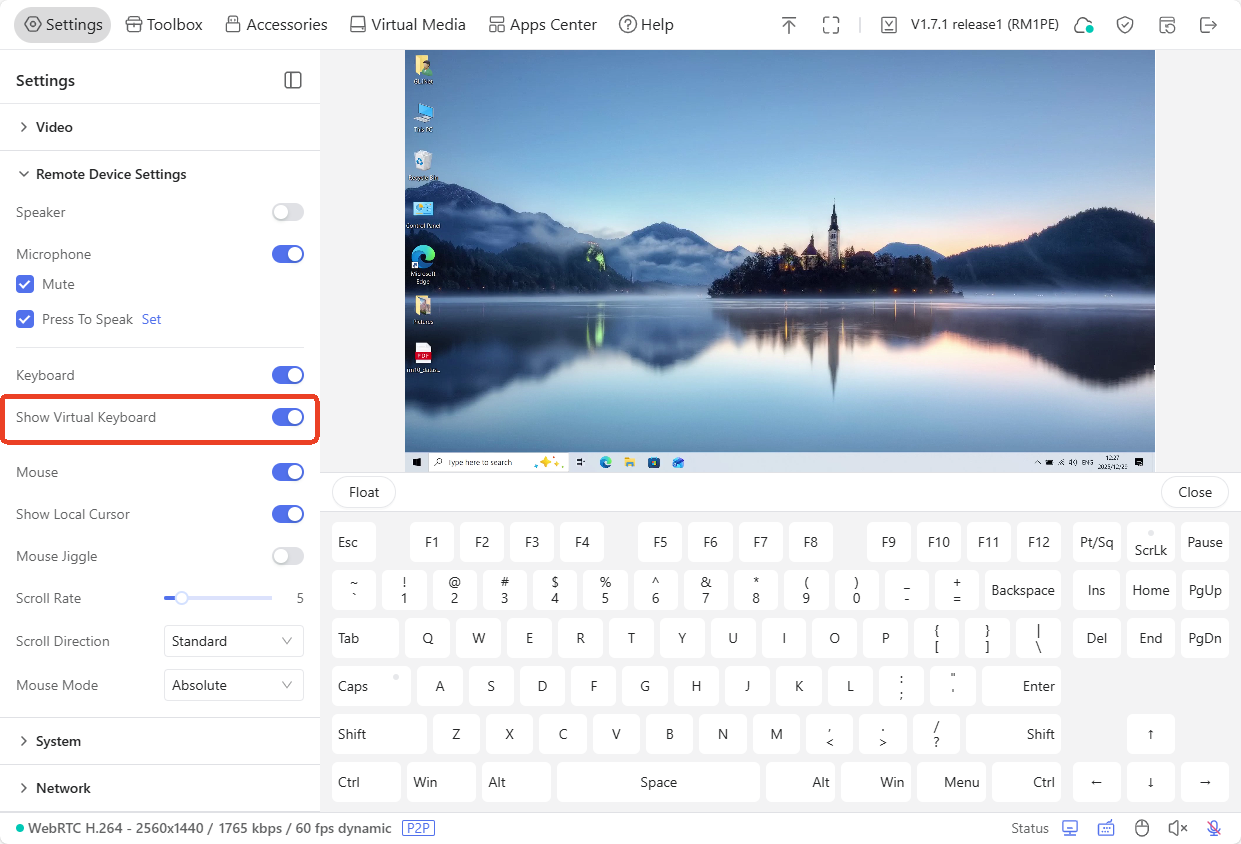

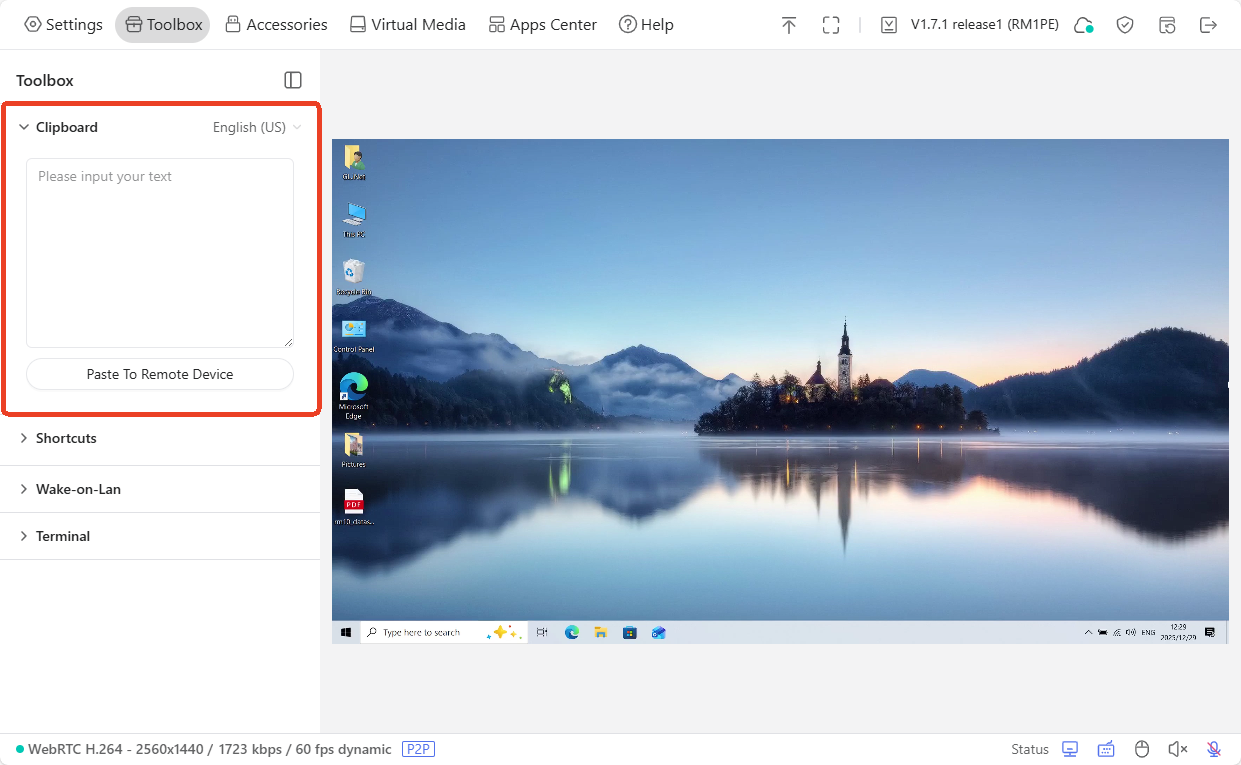

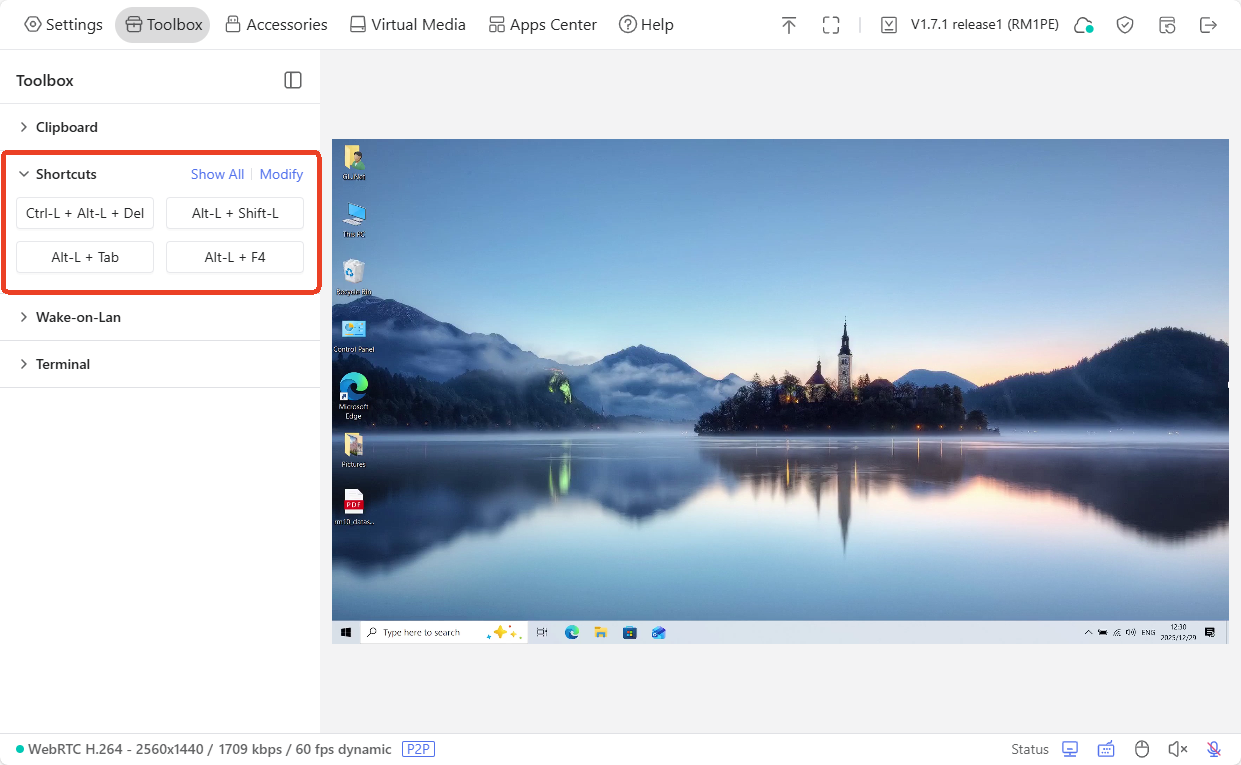

L'interface web est propre et va droit au but. On y retrouve la vidéo en temps réel, les contrôles clavier/souris, le son bidirectionnel, la gestion du stockage interne, les options de connectivité, les raccourcis clavier spéciaux (Ctrl+Alt+Suppr, touches de fonction, séquences d'amorçage) et un presse-papiers pour coller du texte directement sur la machine distante. Particulièrement utile pour les longs mots de passe ou les commandes complexes sans risquer de faute de frappe via le clavier émulé.

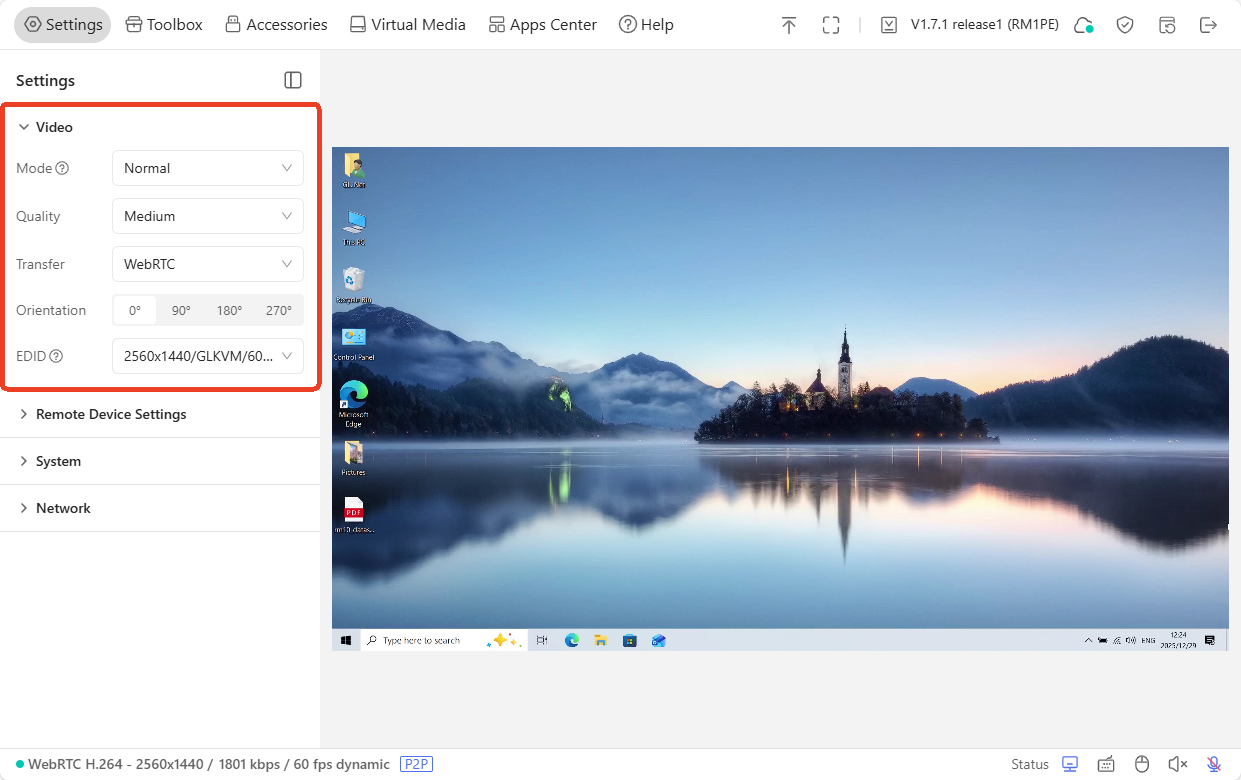

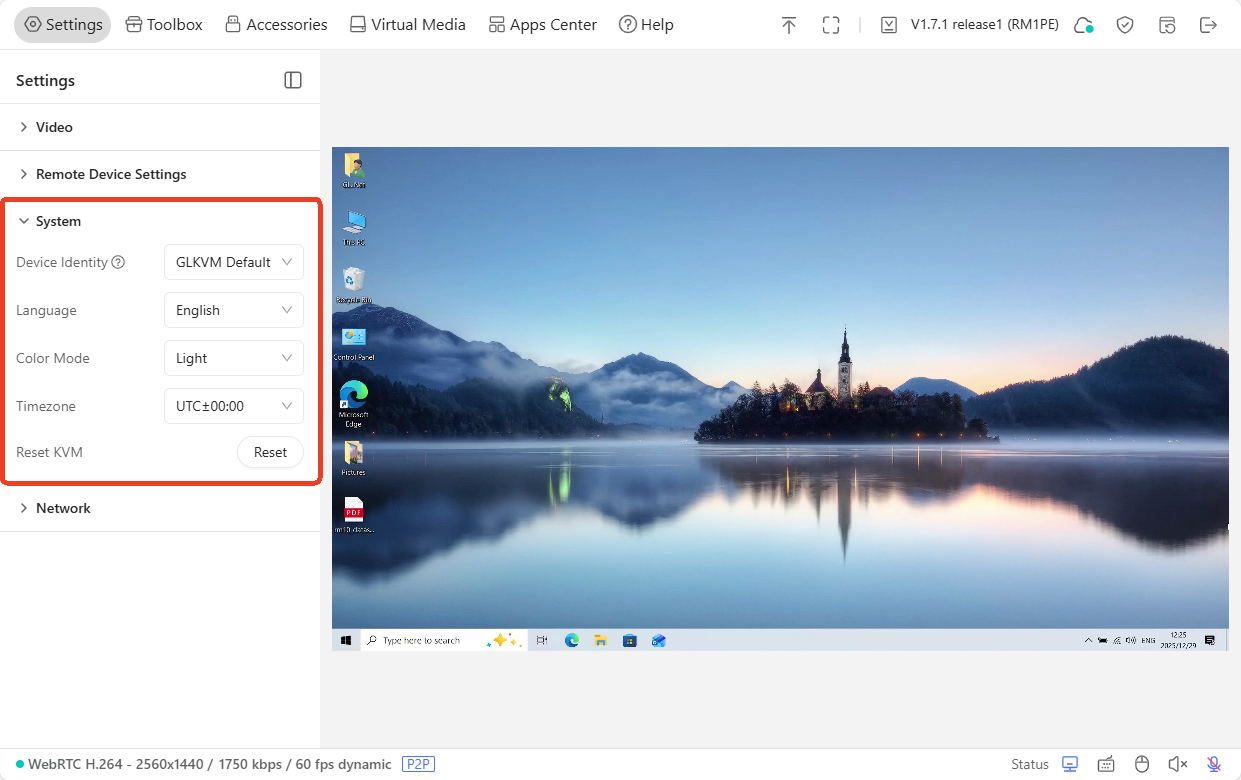

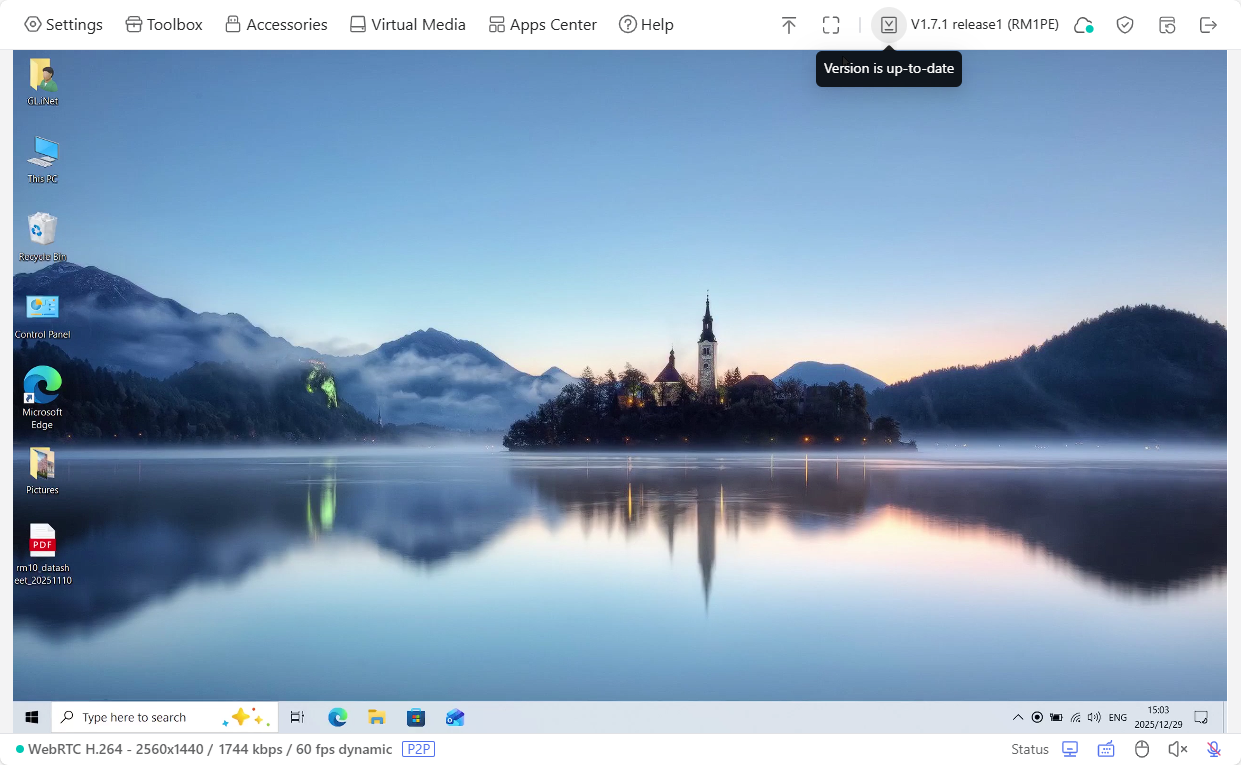

La gestion des paramètres vidéo se fait directement depuis l'interface : si l'écran s'affiche mal ou en noir, vous réglez la résolution en deux clics sans toucher physiquement au serveur. La vérification des mises à jour firmware et la configuration Wake-on-LAN sont également accessibles au même endroit.

La première connexion m'a pris moins de dix minutes, montage et mise à jour firmware compris.

Accès distant : Tailscale, ZeroTier ou cloud GL.iNet ?

Le GL-RM1PE propose trois façons d'accéder à votre machine depuis l'extérieur.

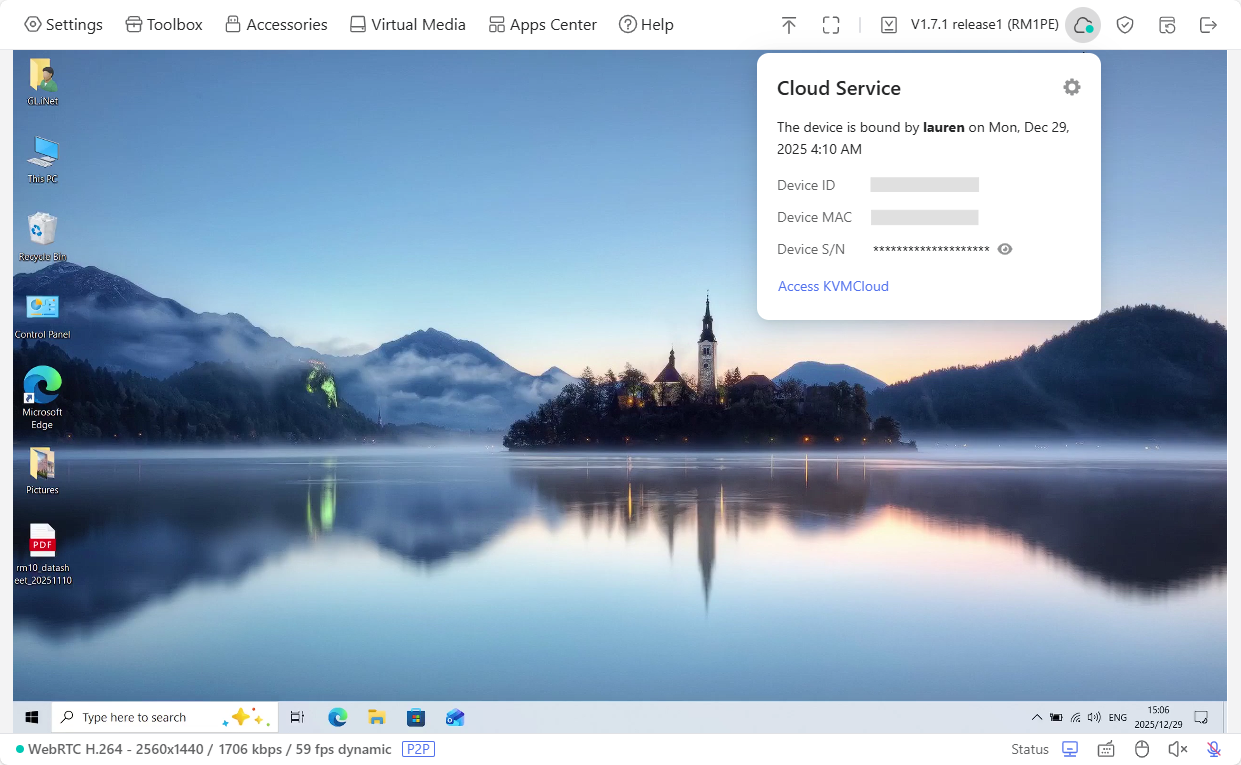

Le cloud GL.iNet est la solution la plus simple à mettre en place : vous créez un compte sur le portail GL.iNet, vous associez le boîtier, et vous y accédez depuis n'importe où via leur infrastructure. Aucune configuration réseau, opérationnel en quelques minutes. Parfait pour un premier test ou pour quelqu'un qui ne veut pas s'embêter. La contrepartie : votre flux vidéo transite par les serveurs de GL.iNet, ce qui pose une question de confiance légitime pour un accès à des machines de production.

Tailscale et ZeroTier sont tous les deux des solutions de VPN mesh basées sur WireGuard, accessibles depuis l'Apps Center du boîtier. Le principe est le même : pas d'IP fixe, pas de port forwarding, le boîtier rejoint votre réseau privé virtuel et devient accessible depuis n'importe où, chiffrement de bout en bout inclus. Les connexions sont établies en pair à pair directement entre vos appareils : aucun flux ne transite par un serveur tiers. Leurs différences sont surtout une question d'écosystème : si vous utilisez déjà l'un ou l'autre dans votre homelab, autant rester cohérent.

Côté latence : en réseau local, elle est quasi imperceptible (~45ms). Via Tailscale ou ZeroTier sur une bonne connexion (fibre, 4G), l'interface reste fluide pour de l'administration. Sur une connexion dégradée ou un réseau d'entreprise filtré, attendez-vous à un léger décalage, rien de rédhibitoire, mais pas le confort du local non plus.

| Cloud GL.iNet | Tailscale | ZeroTier | |

|---|---|---|---|

| Mise en place | Très simple | Quelques minutes | Quelques minutes |

| Flux vidéo | Via serveurs GL.iNet | Pair à pair chiffré | Pair à pair chiffré |

| Dépendance | Infrastructure GL.iNet | Serveurs de coordination | Serveurs de coordination |

| Idéal pour | Test rapide, usage occasionnel | Homelab déjà sous Tailscale | Homelab déjà sous ZeroTier |

Mon choix personnel : pour le moment, j'utilise mon reverse proxy ou le VPN intégré à mon routeur UniFi UDM Pro. Mais je pense configurer une des deux solutions de VPN mesh pour garder un accès distant de secours, sans dépendre d'un serveur tiers qui pourrait compromettre mon installation.

Fonctionnalités et accessoires

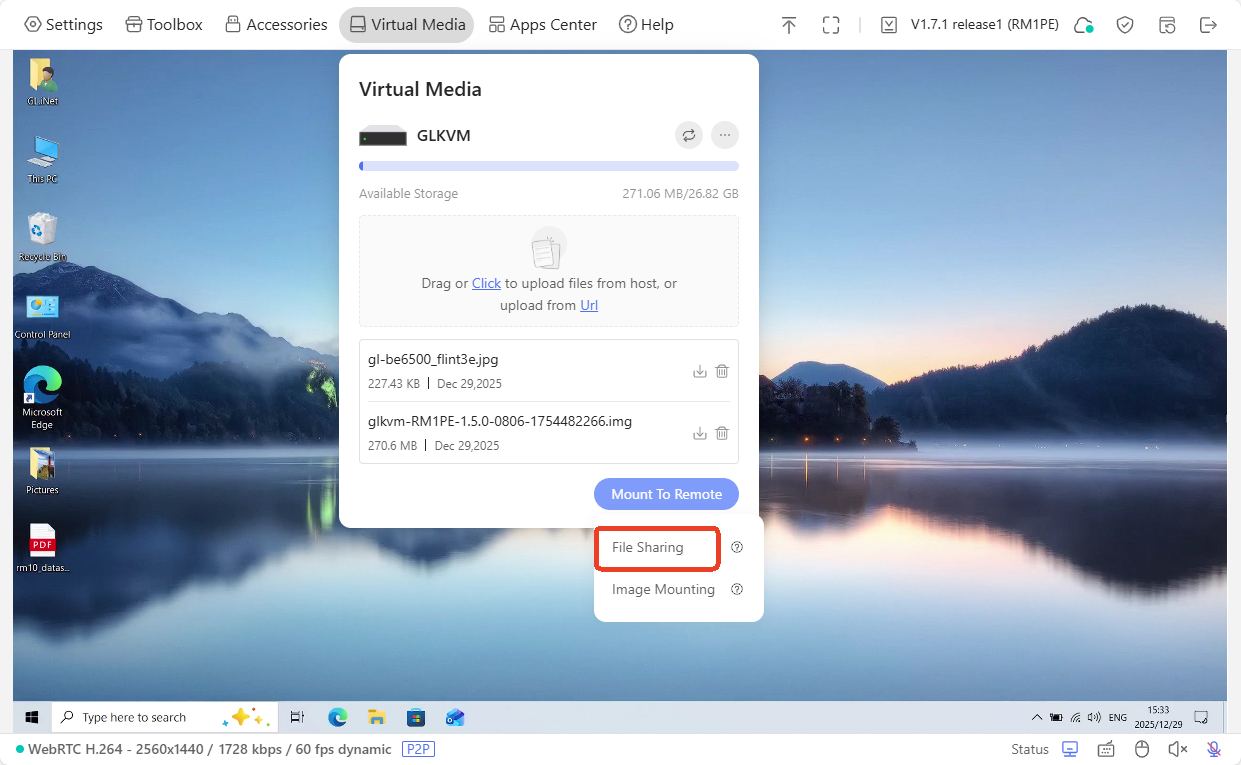

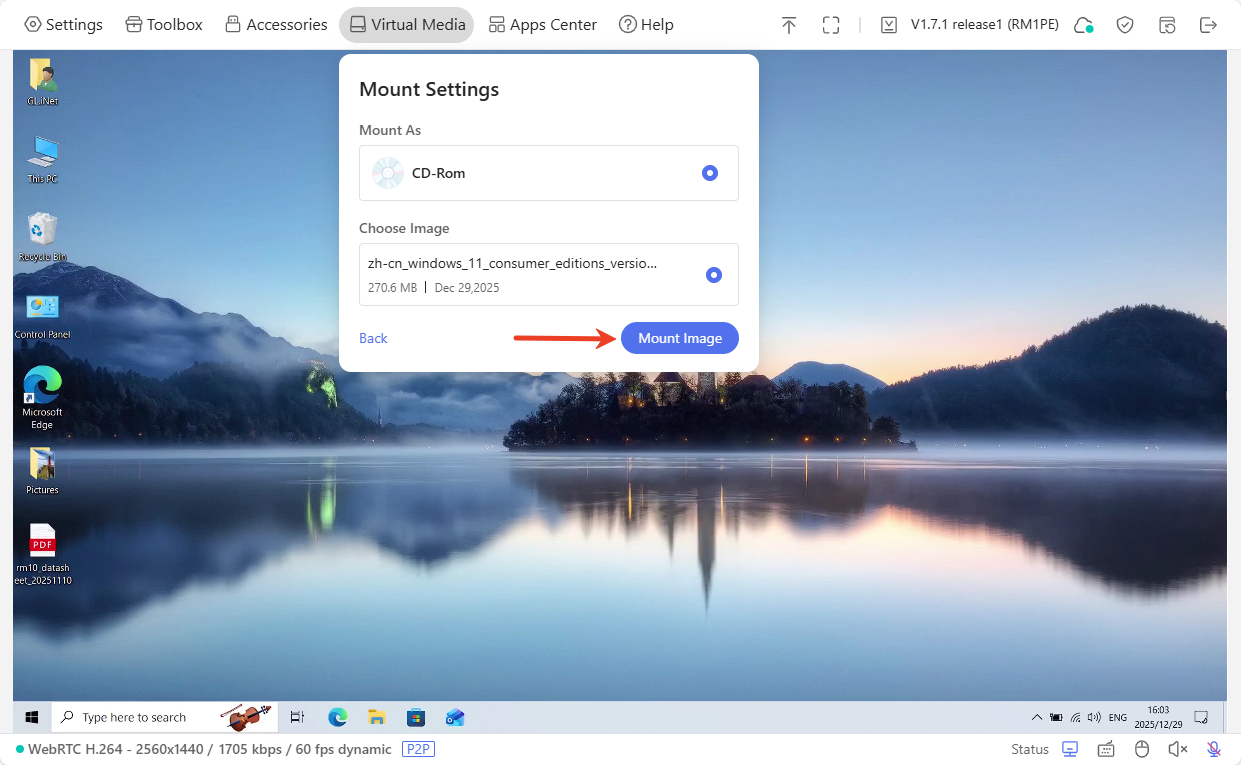

Le Comet PoE intègre 32 Go de stockage eMMC, et c'est plus utile qu'il n'y paraît. La fonctionnalité la plus précieuse : le montage d'ISO. Vous uploadez une image directement via l'interface web (Proxmox VE, Ubuntu Server, Debian, Windows Server), et le boîtier la présente à la machine cible comme un lecteur CD virtuel. Résultat : vous pouvez installer ou réinstaller un OS entièrement à distance, sans jamais toucher une clé USB physique. Fini la galère de la recherche d'une clé de 16 Go quand vous ne trouvez que des vieilles 4 ou 8 Go au fond d'un tiroir.

Le partage de fichiers fonctionne sur le même principe : le stockage interne apparaît comme un lecteur accessible depuis l'interface, ce qui permet d'uploader des scripts, des fichiers de configuration ou des archives directement sur la machine cible. C'est plus lent qu'un SCP/SFTP, mais c'est précisément quand SCP n'est plus disponible que ça devient indispensable.

Accéder à l'écran et au clavier d'une machine, c'est bien. Pouvoir aussi l'allumer, l'éteindre et la forcer à redémarrer à distance, c'est encore mieux. GL.iNet propose deux accessoires pour compléter le Comet PoE :

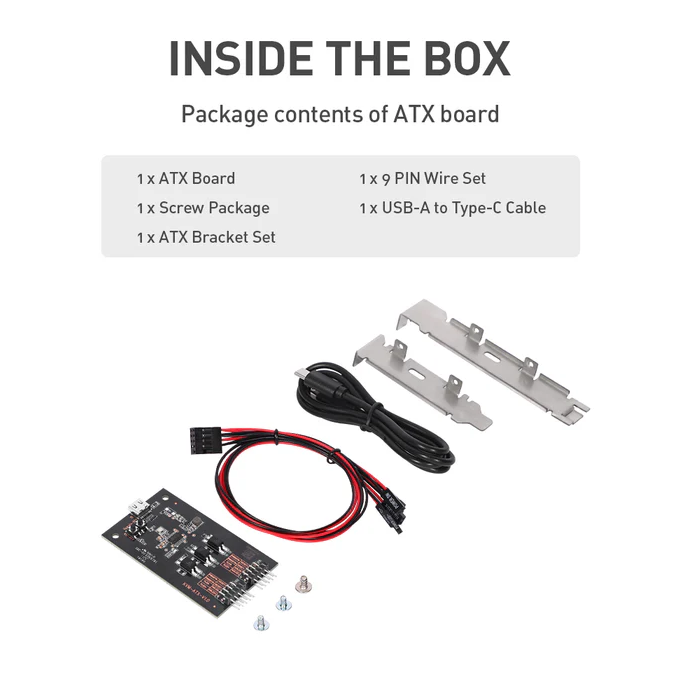

- La carte ATX (GL-ATXPC) : La carte ATX (environ 10 €) se branche entre la carte mère et le port USB-A du GL-RM1PE. Elle permet d'allumer, redémarrer ou forcer l'arrêt de la machine à distance, et de consulter son état d'alimentation. Fonctionne sur la quasi-totalité des cartes mères ATX, Micro-ATX et Mini-ITX équipées d'un connecteur de panneau frontal.

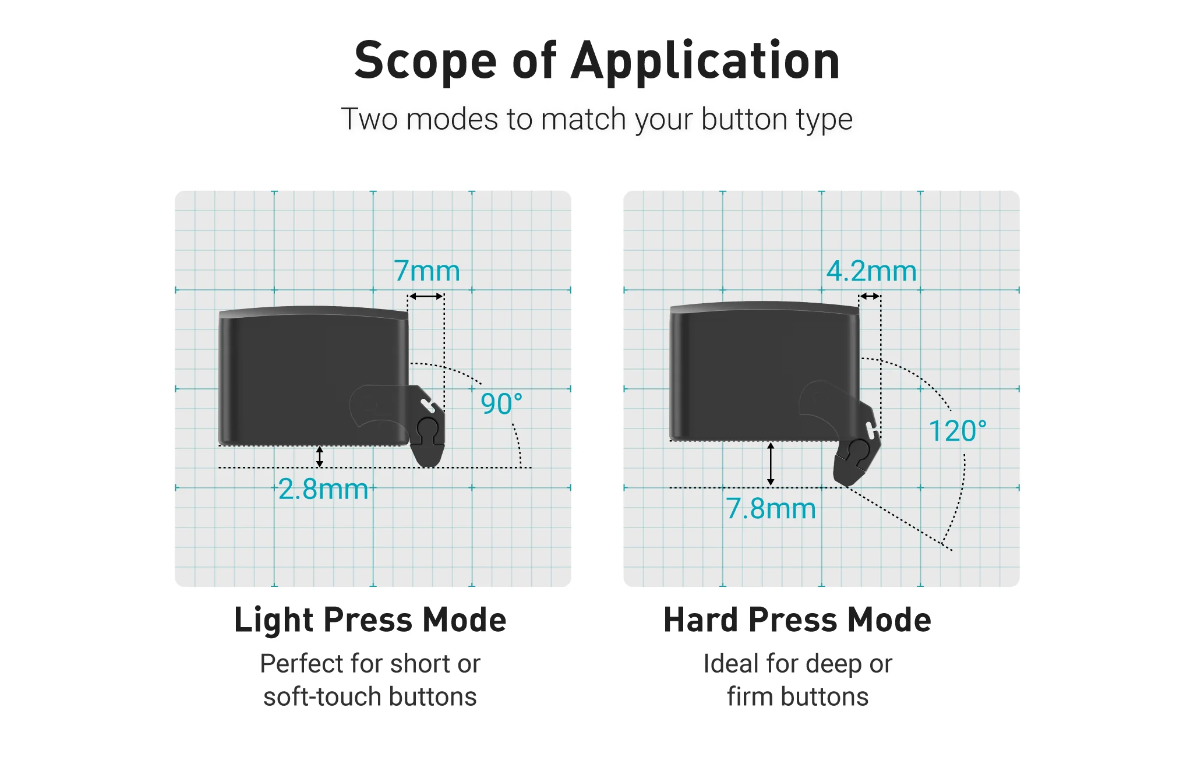

- Le Fingerbot : Pour les machines sans connecteur ATX accessible, ou si vous ne voulez pas ouvrir le boîtier, GL.iNet propose une option plus originale : le Fingerbot. Un bras mécanique motorisé qui se fixe physiquement sur le bouton d'alimentation et appuie dessus à la demande depuis l'interface KVM. C'est rudimentaire, mais ça fonctionne sur n'importe quelle machine sans modification interne : NAS, Mini-PC, ou tout équipement dont l'accès à la carte mère est compliqué.

Mon retour d'expérience après quelques semaines

Ce qui convainc

Au-delà de la galère du dimanche soir, le GL-RM1PE s'est rapidement imposé comme un outil du quotidien. Serveur headless, NUC, mini-PC, vieux serveur recyclé, Raspberry Pi : toutes ces machines sans IPMI deviennent pilotables à distance. Fini de brancher un clavier et un écran pour accéder au BIOS ou récupérer une console de boot. Et si vous avez plusieurs machines, le boîtier se déplace facilement d'un serveur à l'autre.

La latence vidéo est franchement bluffante pour ce prix. En local sur le LAN, c'est du quasi-temps réel. Même via un reverse proxy depuis une connexion 4G, ça reste parfaitement utilisable pour de l'administration système. On n'est pas là pour jouer à des jeux vidéo : on tape des commandes dans un terminal, on navigue dans le BIOS, on corrige une règle firewall. Pour ça, c'est largement suffisant.

Ce qui m'a vraiment convaincu sur la durée, c'est de ne plus stresser à chaque panne réseau. Configuration VPN ratée, règle SSH trop restrictive, reverse proxy qui part en fumée : autant de situations où, sans KVM, vous vous retrouvez le nez dans le rack. Avec lui, ces incidents deviennent des corrections de cinq minutes plutôt que des crises du dimanche soir.

Ce qui peut agacer

Le presse-papiers est unidirectionnel. Vous pouvez envoyer du texte depuis votre PC vers la machine distante, mais impossible de faire l'inverse. Ce n'est pas bloquant au quotidien, mais c'est le genre de limitation qu'on découvre au mauvais moment.

L'interface est en anglais ou en chinois uniquement. Pas de français. Pour quelqu'un habitué à administrer des serveurs, l'anglais technique ne pose généralement pas de problème. En revanche, si vous comptez passer la main à un collègue moins à l'aise, anticipez-le.

Pas de HDMI passthrough sur le GL-RM1PE (réservé au modèle supérieur RM10). Si vous avez un écran physiquement branché sur votre serveur, il ne fonctionnera pas simultanément avec le KVM. Ce n'est pas gênant pour un serveur headless, mais si vous jonglez régulièrement entre accès local et distant, le RM10 sera plus adapté.

La latence hors LAN : via Tailscale sur une bonne connexion (fibre, 4G), c'est fluide. Sur une connexion dégradée ou un réseau d'entreprise filtré, vous allez le sentir. Rien de rédhibitoire, mais pas le confort du local non plus.

Pour aller plus loin : synchronisation NTP locale

Par défaut, le GL-RM1PE se synchronise avec des serveurs NTP publics. Si votre réseau est isolé ou si vous utilisez un serveur NTP local, vous devrez modifier la configuration. C'est surtout utile si vous activez l'authentification 2FA, car l'heure doit être juste pour éviter de vous retrouver bloqué.

lien article ntp

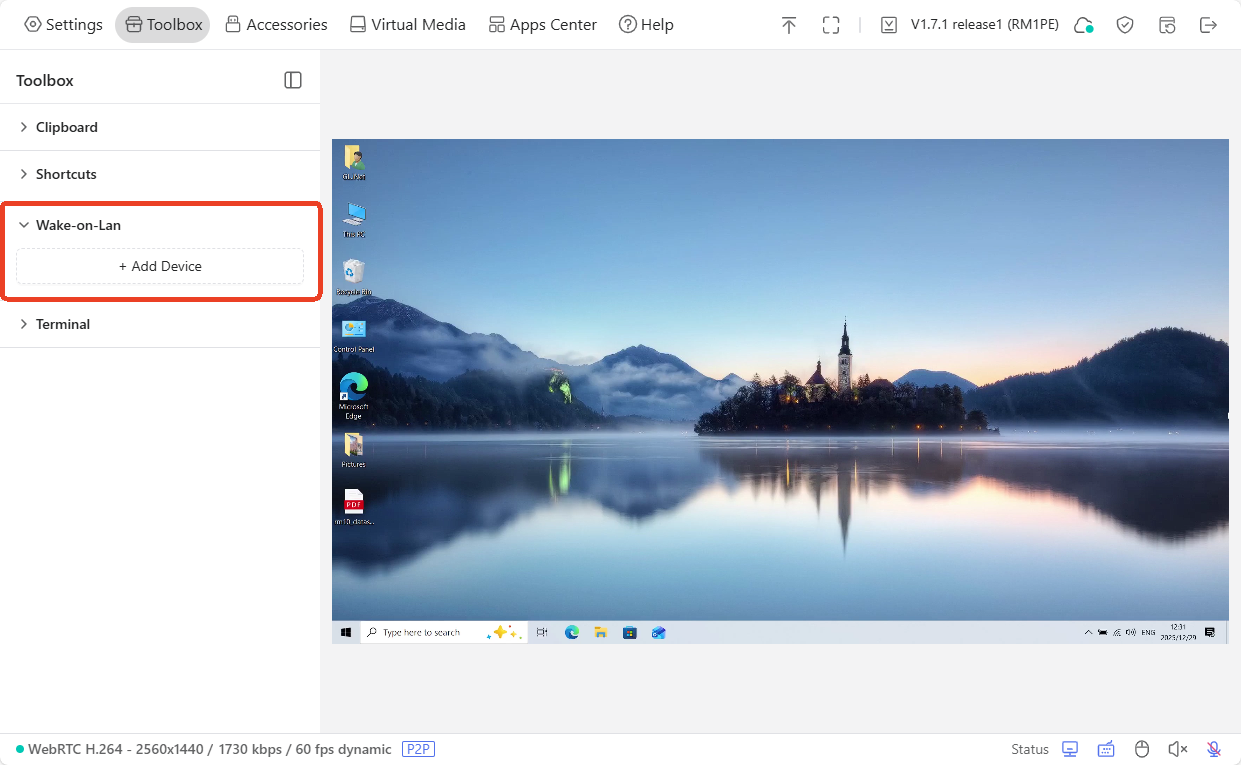

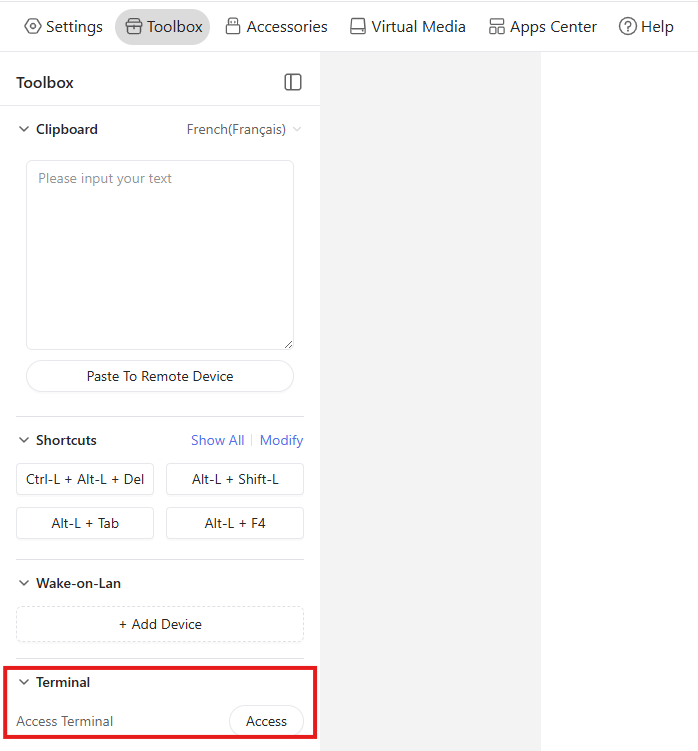

Connectez-vous au terminal depuis l'interface web dans l'onglet Toolbox → Terminal → Access et suivez ces quelques étapes rapides :

- On commence par sauvegarder la configuration actuelle :

cp /etc/ntp.conf /etc/ntp.conf.backup- On modifie

/etc/ntp.conf(remplacez les IP par vos serveurs NTP locaux) :

cat > /etc/ntp.conf << 'EOF'

restrict default ignore

restrict 127.0.0.1

restrict 192.168.xx.xx nomodify notrap noquery

server 192.168.xx.xx iburst

server 192.168.xx.xx iburst

EOF- On redémarre et on vérifie :

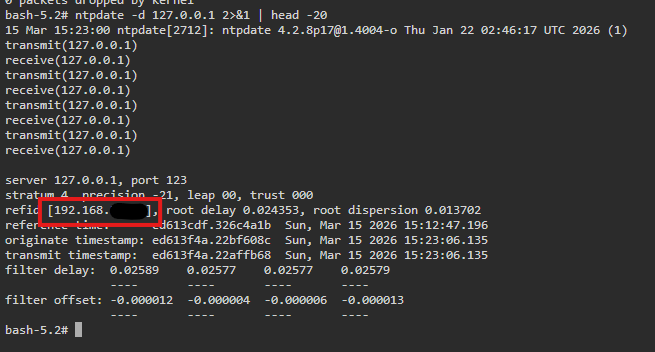

kill $(pidof ntpd)

ntpd -qgn -c /etc/ntp.conf

date

/usr/sbin/ntpd -u ntp:ntp -g -p /var/run/ntpd.pid

ntpdate -d 127.0.0.1 2>&1 | head -20

Conclusion

Le GL.iNet Comet PoE (GL-RM1PE) est une excellente solution de KVM over IP pour le homelab. À environ 120 €, il propose des fonctionnalités que l'on ne trouve habituellement que sur du matériel professionnel bien plus onéreux. Le PoE, le stockage ISO intégré, Tailscale natif et la compatibilité accessoires ATX/Fingerbot en font un outil complet et extensible.

Ce que j'ai vraiment compris après quelques semaines, c'est que le GL-RM1PE ne résout pas un problème technique, il résout un problème humain : celui de ne jamais être vraiment coupé de ses machines, quelle que soit la bêtise qu'on vient de faire. Pour 120 €, c'est le prix de la sérénité d'un administrateur qui sait que son prochain incident ne finira pas en expédition nocturne.

Depuis, je n'ai pas retouché à la règle de firewall qui avait tout cassé. Mais je dors nettement mieux en sachant que si ça devait arriver encore, je n'aurais pas à grimper sur une échelle à minuit.

Vous avez déjà connu la galère d'un serveur inaccessible à distance ? Vous utilisez une autre solution pour vous en sortir ? Venez partager vos expériences dans les commentaires ou sur le groupe Telegram !